Čítame o tom takmer každý deň. Naše zariadenia sú takmer pod neustálym útokom zo strany malwaru, ktorý bol navrhnutý špeciálne tak, aby nám ukradol peniaze, citlivé informácie alebo zariadenie premenil na „sluhu,“ ktorý bude počúvať svojho pána, hackera.

Spolu s narastajúcimi hrozbami narastá aj snaha o ich odhalenie, analyzovanie a nakoniec aj odchytenie. Presne to je práca pre mladého informatika Lukáša Štefanka, ktorý už nejaký čas pracuje v ESETe. Tomu sa v posledných dňoch podarilo identifikovať malvér, na ktorý neprišli ani tie najbystrejšie hlavičky po celom svete.

„Posledné tri roky sa venujem hlavne operačnému systému Android. Za tie tri roky som zanalyzoval vyše 1 000 škodlivých aplikácií, nepočítajúc tie, ktoré neboli škodlivé.“

Čo to je za malware?

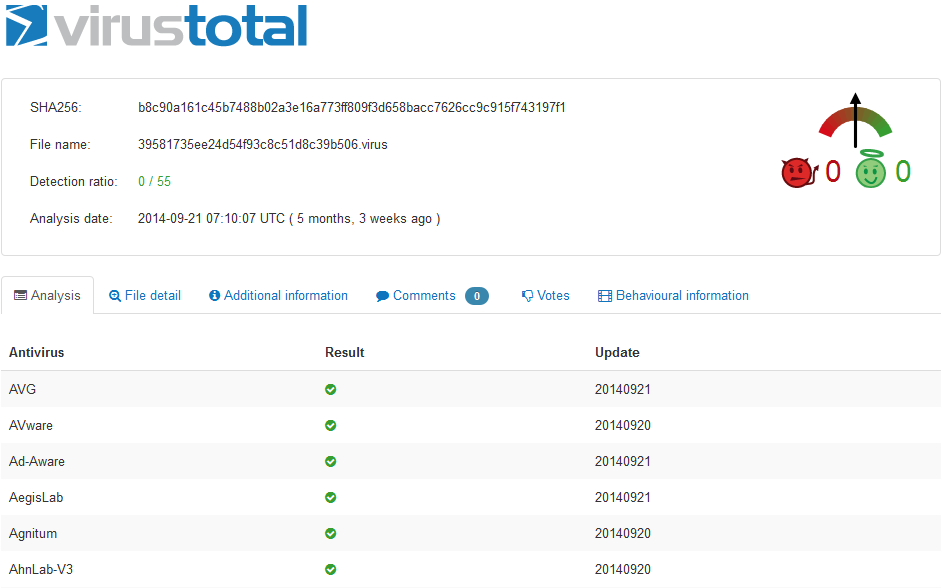

Lukáš celý proces, ako sa mu ho podarilo odchytiť a zanalyzoval spísal na svojom blogu. Jednať sa má o tzv. RAT (Remote Administration Trojan), ktorý má byť jeden z prvých, ktoré so serverom komunikujú pomocou push notifikácií Baidu Cloud. Podľa dostupných informácií sa má jednať o vôbec prvý malvér využívajúci túto techniku. V roku 2013 sa Kaspersky Lab podarilo identifikovať podobný malware, ktorý však využíval Google Cloud Messaging (GCM).

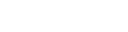

Škodlivá aplikácia sa nenachádzala na Google Play. Predpokladá sa, že ju odmietol bezpečnostný systém Google, Bouncer, ktorý vyhodnocuje bezpečnosť všetkých aplikácií a hier. Aplikácia sa však mala nachádzať na obchodoch tretích strán, ako napríklad mobogenie.com či appbrain.com.

Čo dokáže?

Malvér zo zariadenia spraví tzv. „sluhu,“ ktorý svojmu pánovi, hackerovi, výjde v ústrety takmer so všetkým. Či už sa jedná o nahrávanie zvuku, posielanie SMS, vytáčanie čísel, vymazávanie a sťahovanie súborov či lokalizovanie polohy. Vírus má okrem toho prístup ku všetkým osobným informáciám, vrátane SMS správ, kontaktom, uloženým fotkám. Všetko toto potom nahráva na Baidu cloud storage (BCS).

Podľa slov Lukáša je ovplyvnených niekoľko tisíc Android zariadení, pričom cielené majú byť takmer všetky telefóny a tablety. Funkčnosť malwaru bola testovaná na emulátore Galaxy S3. Je tiež dôležité poznamenať, že vírus je vzhľadom k lokalizácii určený prevažne pre ázijské krajiny.

Ako sa chrániť?

V tomto prípade postačí jednoduchá prevencia vo forme nesťahovania aplikácií, ktoré sa nenachádzajú v oficiálnych obchodoch, ako napríklad Google Play či Amazon App Store. Rovnako sa neodporúča sťahovať aplikácie či hry bez hodnotení, ktoré sú v obchodoch úplnou novinkou.

Viac o tomto malwari, ako aj o technike, ktorú Lukáš použil pre jeho odhalenie sa dočítate na jeho blogu.